Διαθέτετε λογισμικό προστασίας από ιούς στον υπολογιστή σας, ανιχνευτή κατά των κακόβουλων προγραμμάτων, ζωντανό σαρωτή για τη συλλογή σκουληκιών και άλλων ενεργών εισβολών και ένα τείχος προστασίας. Ο υπολογιστής και τα δεδομένα του είναι ασφαλή ... σωστά;

Όπως έχουμε δει ολοένα και πιο πρόσφατα, η κατοχύρωση ενός ασφαλούς συστήματος PC είναι μόνο ένα μέρος της διατήρησης των δεδομένων σας ασφαλή. Συνδεθείτε σε ένα μη ασφαλές δρομολογητή και η σκληρή δουλειά σας είναι μάταιη.

Οι δρομολογητές σπάνια φτάνουν σε ασφαλή κατάσταση, αλλά ακόμα και αν έχετε πάρει το χρόνο να ρυθμίσετε σωστά τον ασύρματο (ή ενσύρματο) δρομολογητή σας, μπορεί ακόμα να αποδειχθεί ο ασθενής σύνδεσμος στην ασφάλεια του υπολογιστή σας.

Είναι σαν προεπιλογή: Ασφαλίστε τον νέο σας δρομολογητή

Οι προεπιλεγμένες επιλογές για τους δρομολογητές είναι ίσως η μεγαλύτερη αδυναμία. Όπως οι κάμερες ασφαλείας στο σπίτι που προβάλλονται σε απευθείας σύνδεση Οι κάμερες ασφαλείας σας στο σπίτι είναι σε απευθείας σύνδεση χωρίς τη γνώση σας; Οι κάμερες ασφαλείας σας στο σπίτι είναι σε απευθείας σύνδεση χωρίς τη γνώση σας; Διαβάστε περισσότερα, οι άνθρωποι τείνουν να εγκαταστήσουν και να ξεχάσουν, αγνοώντας το γεγονός ότι σχεδόν κάθε μοντέλο έχει το ίδιο όνομα χρήστη και κωδικό πρόσβασης.

Ο Brian Krebs ανέφερε πρόσφατα ότι τα μηνύματα ηλεκτρονικού ταχυδρομείου που χρησιμοποιήθηκαν για την απομάκρυνση ηλεκτρονικών μηνυμάτων έχουν χρησιμοποιηθεί για την αποτροπή των μηνυμάτων ηλεκτρονικού ταχυδρομείου από τους παρόχους τηλεπικοινωνιών, ζητώντας το κλικ στο σύνδεσμο και την αποστολή τους σε μια σελίδα με κρυφό κώδικα που επιχειρεί:

"... εκτελέστε αυτό που είναι γνωστό ως επίθεση πλασματικής αίτησης διαμαρτυρίας για γνωστά τρωτά σημεία σε δύο τύπους δρομολογητών, UT Starcom και TP-Link. Στη συνέχεια, η κακόβουλη σελίδα θα επικαλείται κρυμμένα πλαίσια inline (επίσης γνωστά ως "iframes") που προσπαθούν να συνδεθούν στη σελίδα διαχείρισης του δρομολογητή του θύματος, χρησιμοποιώντας μια λίστα γνωστών προεπιλεγμένων διαπιστευτηρίων ενσωματωμένων σε αυτές τις συσκευές. "

Μια επιτυχημένη επίθεση ξαναγράφει τις ρυθμίσεις του DNS του δρομολογητή, στέλνοντας το θύμα σε εκδόσεις ψεύτικων ιστοτόπων που συλλέγουν στοιχεία σύνδεσης.

Οποιοσδήποτε εγκαταστήσει ένα νέο δρομολογητή στο οικείο δίκτυο πρέπει να αφιερώσει χρόνο για να διαγράψει όλα τα προεπιλεγμένα ονόματα χρήστη και τους κωδικούς πρόσβασης και να τα αντικαταστήσει με τους δικούς τους, κατά προτίμηση ασφαλείς και αξέχαστους κωδικούς πρόσβασης / pass-strings που αλλάζουν σε τακτική βάση.

Το θέμα ευπάθειας NAT-PMP

Στα τέλη του 2014, ο Matt Hughes ανέφερε ότι η ευπάθεια NAT-PMP επηρέασε κάτι στην περιοχή των 1, 2 εκατομμυρίων δρομολογητών, με την αμερικανική εταιρεία ασφαλείας Rapid7 να διαπιστώσει ότι 1, 2 εκατομμύρια δρομολογητές είναι ευάλωτοι σε πειρατεία. Είναι δικός σας; 1.2 εκατομμύρια δρομολογητές είναι ευάλωτοι σε πειρατεία. Είναι δικός σας; Διαβάστε περισσότερα "2.5% [δρομολογητές] ευάλωτοι σε έναν εισβολέα που παρεμποδίζει την εσωτερική κίνηση, 88% σε έναν εισβολέα που παρεμποδίζει την εξερχόμενη κίνηση και 88% σε μια επίθεση άρνησης υπηρεσίας ως αποτέλεσμα αυτής της ευπάθειας".

Ενώ η πύλη NAT των δρομολογητών δεν πρέπει να δέχεται εσωτερικά δεδομένα που δεν προορίζονται για εσωτερική διεύθυνση, οι συσκευές που έχουν διαμορφώσει εσφαλμένα το υλικολογισμικό επιτρέπουν άθελά στους εξωτερικούς υπολογιστές να δημιουργήσουν κανόνες, ενδεχομένως να οδηγήσουν σε διαρροές δεδομένων και κλοπή ταυτότητας.

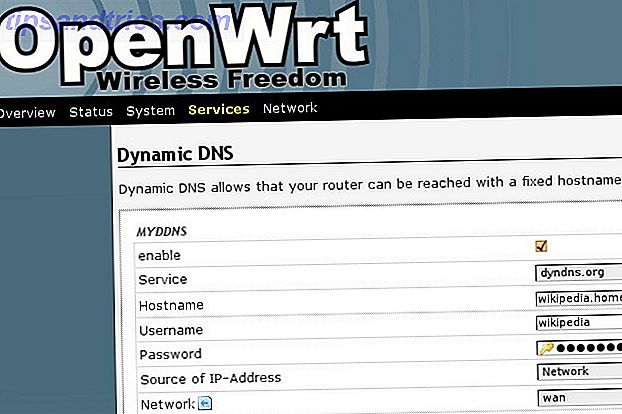

Η επίλυση αυτού του ζητήματος απαιτεί οι κατασκευαστές δρομολογητών να απελευθερώνουν ενημερώσεις κώδικα. Εναλλακτικά, μπορείτε να εγκαταστήσετε ένα ασφαλές firmware ανοιχτού κώδικα, όπως το DD-WRT Τι είναι το OpenWrt και γιατί πρέπει να το χρησιμοποιήσω για το δρομολογητή μου; Τι είναι το OpenWrt και γιατί πρέπει να το χρησιμοποιήσω για το δρομολογητή μου; Το OpenWrt είναι μια διανομή Linux για το δρομολογητή σας. Μπορεί να χρησιμοποιηθεί για οτιδήποτε χρησιμοποιείται ένα ενσωματωμένο σύστημα Linux. Αλλά θα σας ταιριάζει; Είναι συμβατός ο δρομολογητής σας; Ας ΡΙΞΟΥΜΕ μια ΜΑΤΙΑ. Διαβάστε περισσότερα ή Open-WRT.

Ο δρομολογητής σας WPA είναι ασφαλής όπως νομίζετε;

Όποιος χρησιμοποιεί το WPA για να εξασφαλίσει τον δρομολογητή θα συγχωρεθεί ότι σκέφτηκε ότι με τον κωδικό εισόδου που εισήχθη (και τροποποιήθηκε τακτικά) ότι έκανε ασφαλή σύνδεση στο Internet.

Οι περισσότεροι σύγχρονοι δρομολογητές Wi-Fi διαθέτουν την τεχνολογία WPS που παρακάμπτει το WPA και καθιστά πολύ πιο εύκολη τη σύνδεση με το δρομολογητή μέσω κουμπιού ή 8ψήφιου PIN.

Δυστυχώς με ευκολία έρχεται τρωτότητα. Όπως αναφέρθηκε από τον James Bruce, με ισχυρή σύνδεση και ευαίσθητο δρομολογητή, το WPS PIN μπορεί να εξαναγκαστεί σε μόλις 2 ώρες. Πιστεύετε ότι το WPA-Protected Wifi είναι ασφαλές; Σκεφτείτε ξανά - Εδώ έρχεται ο Reaver Σκεφτείτε WPA σας προστατεύεται Wifi είναι ασφαλής; Think Again - Εδώ έρχεται ο Reaver Μέχρι τώρα, όλοι πρέπει να γνωρίζουμε τους κινδύνους της διασφάλισης δικτύων με το WEP, το οποίο έδειξα πριν από το πώς θα μπορούσατε να χάσετε μέσα σε 5 λεπτά. Η συμβουλή ήταν πάντα να χρησιμοποιείτε το WPA ή ... Διαβάστε περισσότερα, και η απόκτηση αυτού του PIN θα αποκαλύψει τον κωδικό πρόσβασης WPA στον εισβολέα.

Σε ορισμένους δρομολογητές, η απενεργοποίηση του PIN του WPS είναι μια επιλογή, αλλά αυτό δεν συμβαίνει πάντα όπως ισχυρίζεται, αλλά απενεργοποιεί έναν PIN καθορισμένο από τον χρήστη αντί της προεπιλεγμένης επιλογής. Λίγο ιδανικό. Η καλύτερη λύση σε αυτήν την περίπτωση θα ήταν να απενεργοποιήσετε την ασύρματη δικτύωση στο δρομολογητή σας και να περιμένετε μια ενημέρωση από τον κατασκευαστή του ISP ή του δρομολογητή σας (ελέγξτε τον ιστότοπό του).

Είναι ο ISP σας να κατηγορήσει;

Νωρίτερα το 2015 μάθαμε ότι ένα συγκεκριμένο μοντέλο του δρομολογητή Pirelli στάλθηκε στους πελάτες με ένα σφάλμα Είναι ο ISP σας Κάνοντας το οικιακό σας δίκτυο ανασφαλές; Είναι ο ISP σας καθιστώντας το οικιακό σας δίκτυο ασφαλές; Είναι ο δρομολογητής σας να αφήνει εισβολείς στο οικιακό σας δίκτυο; Μην παρασυρθείτε από τα ζητήματα ασφαλείας του δρομολογητή στο σπίτι, που σας έφεραν οι ίδιοι ο δικός σας ISP! Σας δείχνουμε πώς μπορείτε να δοκιμάσετε το δρομολογητή σας. Διαβάστε περισσότερα που είναι τόσο εύκολο να εκμεταλλευτεί η γιαγιά σας θα μπορούσε να το κάνει.

Όπως ανέφερα:

"Το μόνο που χρειάζεται να κάνετε είναι να εισάγετε τη διεύθυνση IP ενός δρομολογητή που βρίσκεται σε επαφή με το διαδίκτυο, να το επιδιορθώσετε με το wifisetup.html (για παράδειγμα με το 1.2.3.4/wifisetup.html) και μπορείτε να αρχίσετε να παίζετε με τη διαμόρφωση του δρομολογητή. Οι εμπειρογνώμονες χάκερ θα είναι στη συνέχεια σε θέση να ξεκινήσουν την οργάνωση διαδρομών στο δίκτυο, να ξεκινήσουν την εισπνοή της κίνησης στο Διαδίκτυο, ενδεχομένως να επιτεθούν ακόμη και σε έναν υπολογιστή χωρίς εγκατεστημένο τείχος προστασίας ".

Μέχρι στιγμής, το πρόβλημα αυτό περιορίστηκε στο συγκεκριμένο μοντέλο Pirelli P.DGA4001N, αλλά προκαλεί ανησυχητικές ερωτήσεις σχετικά με το πώς διαμορφώνονται οι δρομολογητές από τους κατασκευαστές.

Αντιμετωπίσατε προβλήματα με τις προεπιλεγμένες ρυθμίσεις στο δρομολογητή σας; Ίσως να έχετε επηρεαστεί από ένα ή περισσότερα από τα προβλήματα που τονίζονται εδώ. Τι πρέπει να κάνουν οι κατασκευαστές δρομολογητών και οι ISP για να μετριάσουν αυτά τα θέματα; Πείτε μας τις σκέψεις σας στα σχόλια.

Συντελεστές εικόνας: Asim18, Moxfyre

![Facebook Search Χρησιμοποιείται ως διαπροσωπικό όπλο: Τι να προσέξετε για [εβδομαδιαίες συμβουλές Facebook]](https://www.tipsandtrics.com/img/internet/200/facebook-search-used.png)