Είναι ένα δίλημμα που όλοι αντιμετωπίσαμε σε κάποιο σημείο. Το αφεντικό σας σας έστειλε ένα μήνυμα ηλεκτρονικού ταχυδρομείου.

Από τη μία πλευρά, ξέρετε ότι πρέπει να το εξετάσετε. Αλλά από την άλλη πλευρά, ξέρετε τι είναι το αφεντικό σας. Ο browser τους καλύπτεται από 25 διαφορετικές γραμμές εργαλείων 4 Ενοχλητικές γραμμές εργαλείων περιήγησης και πώς να απαλλαγείτε από αυτές 4 Ενοχλητικές γραμμές εργαλείων του προγράμματος περιήγησης και πώς να απαλλαγείτε από αυτές Οι γραμμές εργαλείων του προγράμματος περιήγησης απλά δεν φαίνεται να εξαφανίζονται. Ας ρίξουμε μια ματιά σε κάποιες κοινές ενοχλήσεις και να περιγράψουμε πώς να τις αφαιρέσουμε. Διαβάστε περισσότερα και ο προϊστάμενός σας δεν έχει ιδέα πώς φτάνουν εκεί. Σε σχεδόν εβδομαδιαία βάση, ο υπολογιστής τους πρέπει να τοποθετηθεί σε καραντίνα, να απολυμανθεί και να εγκατασταθεί από το τμήμα πληροφορικής.

Μπορείτε πραγματικά να εμπιστεύεστε αυτό το αρχείο; Πιθανώς όχι. Θα μπορούσατε να το ανοίξετε στον υπολογιστή σας και να διακινδυνεύσετε να πάρετε μια άσχημη λοίμωξη. Ή, μπορείτε να το εκτελέσετε μόνο σε μια εικονική μηχανή.

Τι είναι μια εικονική μηχανή;

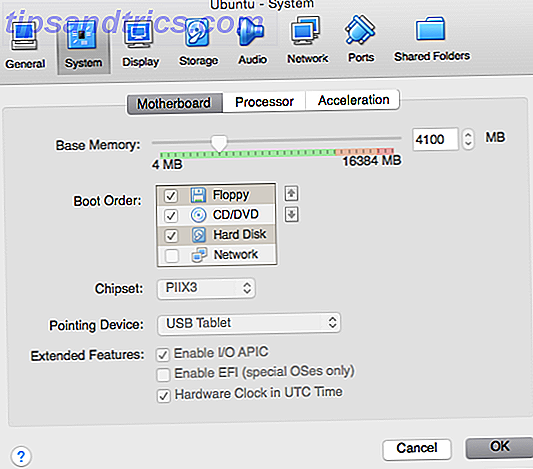

Αν θέλετε να σκεφτείτε έναν υπολογιστή ως μια συλλογή φυσικών στοιχείων υλικού, μια εικονική μηχανή Τι είναι μια εικονική μηχανή; Τι είναι μια εικονική μηχανή; Οι εικονικές μηχανές σάς επιτρέπουν να εκτελείτε άλλα λειτουργικά συστήματα στο τρέχον λειτουργικό σας σύστημα, αλλά γιατί αυτό έχει σημασία; Ποια είναι τα πλεονεκτήματα και τα μειονεκτήματα; Το Read More είναι μια συλλογή προσομοιωμένων στοιχείων. Αντί να έχουν φυσικό σκληρό δίσκο, φυσική μνήμη RAM και φυσική CPU, κάθε ένα από αυτά προσομοιώνεται σε ήδη υπάρχοντα υλικό υπολογιστή.

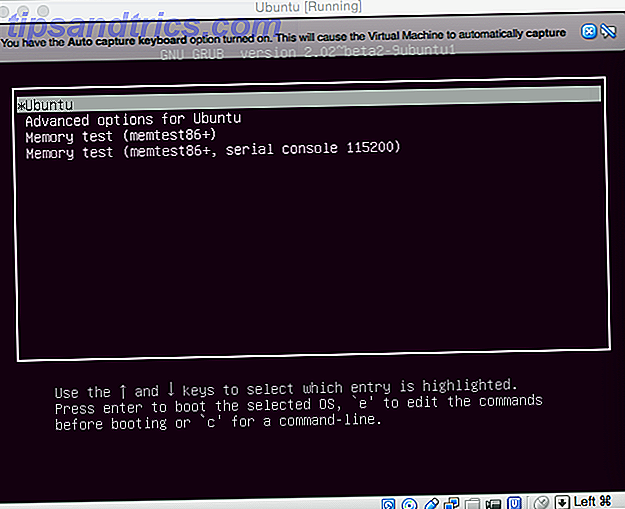

Δεδομένου ότι τα στοιχεία ενός υπολογιστή είναι προσομοιωμένα, τότε είναι δυνατή η εγκατάσταση ενός λειτουργικού συστήματος υπολογιστή σε αυτό το προσομοιωμένο υλικό, όπως τα Windows, το Linux ή το FreeBSD Linux έναντι BSD: Ποια θα έπρεπε να χρησιμοποιήσετε; Linux vs. BSD: Ποια θα έπρεπε να χρησιμοποιήσετε; Και οι δύο βασίζονται στο Unix, αλλά εκεί τελειώνουν οι ομοιότητες. Εδώ είναι όλα όσα πρέπει να ξέρετε για τις διαφορές μεταξύ Linux και BSD. Διαβάστε περισσότερα .

Οι χρήστες χρησιμοποιούν εικονικές μηχανές για μια ευρεία ποικιλία πραγμάτων, όπως η εκτέλεση διακομιστών (συμπεριλαμβανομένων διακομιστών ιστού), η αναπαραγωγή παλαιότερων παιχνιδιών. Πώς να εκτελέσετε παλιά παιχνίδια και λογισμικό στα Windows 8 Πώς να εκτελέσετε παλιά παιχνίδια και λογισμικό στα Windows 8 Ένα από τα ισχυρά πλεονεκτήματα της Microsoft - - και των αδυναμιών - είναι η εστίασή τους στην συμβατότητα προς τα πίσω. Οι περισσότερες εφαρμογές των Windows θα λειτουργήσουν καλά στα Windows 8. Αυτό ισχύει ιδιαίτερα αν εργάστηκαν στα Windows 7, ... Διαβάστε περισσότερα ότι αγωνίζονται να λειτουργούν σωστά στα σύγχρονα λειτουργικά συστήματα και για την ανάπτυξη ιστού.

Ωστόσο, είναι σημαντικό να θυμόμαστε ότι αυτό που συμβαίνει σε αυτό το εικονικό μηχάνημα δεν καταρρέει στη συνέχεια προς τα κάτω στον κεντρικό υπολογιστή. Θα μπορούσατε, για παράδειγμα, να εγκαταστήσετε σκόπιμα τον ιό CryptoLocker Το CryptoLocker είναι ο κακόβουλος κακόβουλος λογισμός και εδώ είναι τι μπορείτε να κάνετε Το CryptoLocker είναι το κακόβουλο λογισμικό που υπάρχει στο παρελθόν και εδώ είναι τι μπορείτε να κάνετε Το CryptoLocker είναι ένα είδος κακόβουλου λογισμικού που καθιστά τον υπολογιστή σας εντελώς άχρηστο κρυπτογραφώντας όλα τα αρχεία σας. Στη συνέχεια, απαιτεί χρηματική πληρωμή πριν να επιστραφεί η πρόσβαση στον υπολογιστή σας. Διαβάστε περισσότερα σχετικά με μια εικονική μηχανή και το μηχάνημα υποδοχής θα είναι ανεπηρέαστο. Αυτό είναι ιδιαίτερα πρακτικό όταν σας έχει αποσταλεί ένα ύποπτο αρχείο και πρέπει να αποφασίσετε εάν είναι ασφαλές να το ανοίξετε.

Λήψη ενός VM

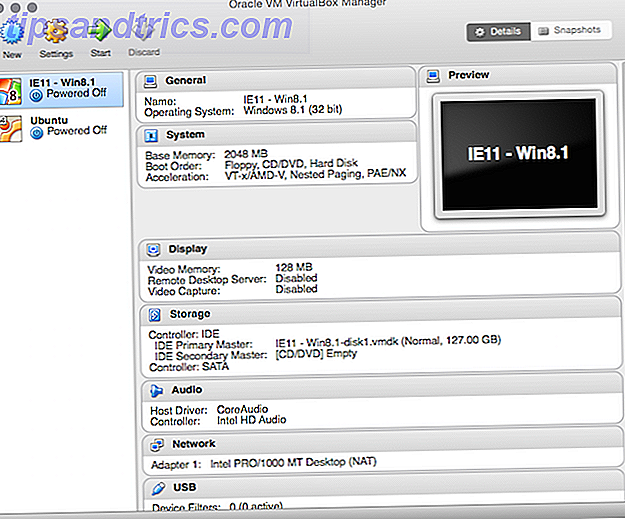

Δεν υπάρχει έλλειψη διαθέσιμων πλατφορμών VM. Μερικά από αυτά είναι ιδιόκτητα, πληρωμένα προϊόντα, όπως το Parallels for Mac. Αλλά υπάρχουν και πολλά δωρεάν πακέτα ανοιχτού κώδικα, τα οποία κάνουν την δουλειά εξίσου καλά. Ένα από τα πιο σημαντικά είναι το VirtualBox της Oracle Πώς να χρησιμοποιήσετε το VirtualBox: Οδηγός χρήσης Πώς να χρησιμοποιήσετε το VirtualBox: Οδηγός χρήσης Με το VirtualBox μπορείτε εύκολα να εγκαταστήσετε και να δοκιμάσετε πολλά λειτουργικά συστήματα. Θα σας δείξουμε πώς να ρυθμίσετε τα Windows 10 και το Ubuntu Linux ως εικονική μηχανή. Διαβάστε περισσότερα, το οποίο είναι διαθέσιμο για Windows, Linux και Mac.

Αφού επιλέξετε το λογισμικό VM, θα πρέπει να επιλέξετε το λειτουργικό σύστημα που θα εκτελεστεί στο μηχάνημά σας. Η λήψη ενός αντιγράφου του Linux είναι απλώς θέμα λήψης ενός ISO, αλλά τι γίνεται με τα Windows;

Τα Windows δεν είναι συνήθως δωρεάν, ακόμη και για τους ανθρώπους που απλά θέλουν να χτίσουν μια δοκιμαστική κλίνη VM. Αλλά υπάρχει μια λύση, με modern.ie.

Δωρεάν VMs;

Το Modern.ie επιτρέπει σε οποιονδήποτε να κατεβάσει μια έκδοση περιορισμένης χρονικής διάρκειας του Microsoft XP στα Windows 10, δωρεάν, χωρίς εγγραφή. Διανέμοντας δωρεάν, αν και παράξενα, εκδόσεις των Windows, η Microsoft ελπίζει ότι θα ανακτήσουν το ενδιαφέρον των προγραμματιστών ιστού, πολλοί από τους οποίους έχουν πηδήσει πλοίο σε Mac και Linux.

Αλλά δεν χρειάζεται να είστε web developer για να κατεβάσετε ένα VM από το modern.ie. Αυτό σας επιτρέπει να δοκιμάσετε ύποπτο λογισμικό, αλλά χωρίς τον κίνδυνο ανεπανόρθωτης βλάβης της εγκατάστασής σας στα Windows.

Απλά επιλέξτε την πλατφόρμα που θέλετε να δοκιμάσετε και το λογισμικό εικονικοποίησης που χρησιμοποιείτε και θα κατεβάσετε ένα (αρκετά μεγάλο) αρχείο ZIP που περιέχει μια εικονική μηχανή. Ανοίξτε το με την επιλεγμένη πλατφόρμα εικονικοποίησης και είστε έτοιμοι.

Μάθε κάτι καινούργιο

Ένα από τα βασικά πλεονεκτήματα του να έχετε ένα ασφαλές κουτί χωρίς συνέπειες για να παίξετε είναι ότι σας επιτρέπει να αναλάβετε κινδύνους που διαφορετικά δεν θα λάβετε. Για πολλούς, αυτό προσφέρει μια ευκαιρία να μάθουν δεξιότητες που προσφέρονται ευνοϊκά σε μια σταδιοδρομία στον αναπτυσσόμενο τομέα της ηθικής hacking Μπορείτε να κάνετε μια ζωή έξω από ηθική Hacking; Μπορείτε να κάνετε μια ζωή από Ηθική Hacking; Ο χαρακτηρισμός ενός "χάκερ" έρχεται συνήθως με άφθονα αρνητικά συμπεράσματα. Αν ονομάζετε τον εαυτό σας έναν χάκερ, οι άνθρωποι θα σας αντιλαμβάνονται συχνά ως κάποιος που προκαλεί απάτη μόνο για γκρίνια. Αλλά υπάρχει μια διαφορά ... Διαβάστε περισσότερα.

Θα μπορούσατε, για παράδειγμα, να δοκιμάσετε μια ποικιλία εργαλείων ασφάλειας δικτύου Πώς να δοκιμάσετε την ασφάλεια οικιακού σας δικτύου με δωρεάν εργαλεία hacking Πώς να δοκιμάσετε την ασφάλεια οικιακού σας δικτύου με δωρεάν εργαλεία hacking Κανένα σύστημα δεν μπορεί να είναι εξ ολοκλήρου "hack proof" οι δικτυακές διασφαλίσεις μπορούν να κάνουν την εγκατάσταση πιο ισχυρή. Χρησιμοποιήστε αυτά τα δωρεάν εργαλεία για να εντοπίσετε "αδύναμα σημεία" στο οικιακό σας δίκτυο. Διαβάστε τη συνέχεια, χωρίς να παραβιάσετε νόμους περί εγκλήματος πληροφορικής Ο νόμος που κατακρίνει την πειρατεία σε υπολογιστή στο Ηνωμένο Βασίλειο Ο νόμος περί καταχρηστικής χρήσης ηλεκτρονικών υπολογιστών: Ο νόμος που ποινικοποιεί την πειρατεία στο Ηνωμένο Βασίλειο Στο Ηνωμένο Βασίλειο, ο νόμος για την κατάχρηση υπολογιστών του 1990 ασχολείται με τα εγκλήματα πειρατείας. Αυτή η αμφιλεγόμενη νομοθεσία ενημερώθηκε πρόσφατα για να δώσει στον οργανισμό πληροφοριών του Ηνωμένου Βασιλείου GCHQ το νόμιμο δικαίωμα να εισβάλλει σε οποιονδήποτε υπολογιστή. Ακόμη και δικός σας. Διαβάστε περισσότερα . Ή, για αυτό το θέμα, θα μπορούσατε να μάθετε για την ανίχνευση κακόβουλου λογισμικού, να κάνετε έρευνα και να μοιραστείτε τα ευρήματά σας και να πάρετε μια δουλειά σε αυτόν τον αναπτυσσόμενο τομέα.

Ο υπεύθυνος blogger και ο αναλυτής Javvad Malik πιστεύει ότι αυτός ο τρόπος μάθησης είναι πολύ πιο αποτελεσματικός από την απόκτηση πιστοποιητικών και προσόντων:

"Η ασφάλεια στον τομέα της πληροφορικής είναι πολύ μια μορφή τέχνης, καθώς είναι επιστημονική πειθαρχία. Βλέπουμε πολλούς σπουδαίους επαγγελματίες ασφαλείας να έρχονται στη βιομηχανία μέσω μη συμβατικών διαδρομών. Συχνά ζητώ από τους ανθρώπους που θέλουν να εισέλθουν στη βιομηχανία ποια πιστοποίηση χρειάζονται ή ποια πορεία θα πρέπει να ακολουθήσουν και η απάντησή μου είναι ότι δεν υπάρχει πραγματικός «σωστός» τρόπος να μπουν στην ασφάλεια. Δεν είναι όπως ο νόμος ή η λογιστική - μπορείτε να πάτε εκεί έξω και να εξασκήσετε το σκάφος σας - να μοιραστείτε τα ευρήματά σας και να γίνετε συνεισφέρων στην κοινότητα ασφάλειας πληροφοριών. Αυτό πιθανότατα θα ανοίξει πολύ περισσότερες πόρτες με καριέρα από ένα επίσημο κανάλι. "

Αλλά οι εικονικές μηχανές είναι πραγματικά ασφαλείς;

Οι εικονικές μηχανές είναι ασφαλείς με βάση το ότι απομονώνουν τον προσομοιωμένο υπολογιστή από τον φυσικό. Αυτό είναι κάτι που είναι, ως επί το πλείστον, απολύτως αληθές. Παρόλο που υπήρξαν κάποιες εξαιρέσεις.

Εξαιρέσεις όπως το πρόσφατα διορθωμένο σφάλμα του Venom, το οποίο επηρέασε τις πλατφόρμες εικονικοποίησης XEN, QEMU και KVM και επέτρεψε σε έναν εισβολέα να ξεφύγει από ένα προστατευμένο λειτουργικό σύστημα και να αποκτήσει τον έλεγχο της υποκείμενης πλατφόρμας.

Ο κίνδυνος αυτού του σφάλματος - γνωστού ως σφάλμα "κλιμάκωσης προνομίων προειδοποίησης" - δεν μπορεί να υποτιμηθεί. Για παράδειγμα, εάν ένας εισβολέας που έχει εγγραφεί για ένα VPS σε έναν ευάλωτο πάροχο και έχει χρησιμοποιήσει ένα Venom εκμεταλλεύεται, θα τους επέτρεπε να έχουν πρόσβαση σε όλες τις άλλες εικονικές μηχανές στο σύστημα, επιτρέποντάς τους να κλέψουν κλειδιά κρυπτογράφησης, κωδικούς πρόσβασης και bitcoin πορτοφόλια.

Η Symentec - μια άκρως αξιόπιστη εταιρία ασφάλειας - εξέφρασε επίσης ανησυχίες σχετικά με την κατάσταση της ασφάλειας στον τομέα της εικονικοποίησης, σημειώνοντας στο Λευκό Βιβλίο τους "Απειλές για εικονικά περιβάλλοντα" ότι οι κατασκευαστές κακόβουλων προγραμμάτων λαμβάνουν υπόψη την τεχνολογία εικονικοποίησης, προκειμένου να αποφεύγουν την ανίχνευση και την περαιτέρω ανάλυση.

"Τα νεότερα κακόβουλα προγράμματα χρησιμοποιούν συχνά τεχνικές ανίχνευσης για να καθορίσουν εάν η απειλή εκτελείται σε ένα εικονικό περιβάλλον. Ανακαλύψαμε ότι περίπου το 18% όλων των δειγμάτων κακόβουλου λογισμικού ανιχνεύει το VMware και θα σταματήσει να εκτελείται σε αυτό. "

Εκείνοι που χρησιμοποιούν VM για πρακτικά πράγματα σε πραγματικό κόσμο θα πρέπει επίσης να σημειώσουν ότι τα συστήματά τους δεν είναι άτρωτα για την πληθώρα των κινδύνων ασφαλείας που αντιμετωπίζουν οι φυσικοί υπολογιστές.

"Το αντίστροφο επιχείρημα δείχνει ότι τέσσερα από τα πέντε δείγματα κακόβουλου λογισμικού θα τρέξουν σε εικονικές μηχανές, πράγμα που σημαίνει ότι αυτά τα συστήματα χρειάζονται επίσης τακτική προστασία από κακόβουλα προγράμματα."

Εντούτοις, οι κίνδυνοι ασφαλείας για τα VMs μετριάζονται εύκολα. Οι χρήστες εικονικών λειτουργικών συστημάτων ενθαρρύνονται να σκληρύνουν το λειτουργικό τους σύστημα, να εγκαταστήσουν προηγμένο λογισμικό ανίχνευσης κακόβουλου λογισμικού και λογισμικό ανίχνευσης εισβολών και να διασφαλίσουν ότι το σύστημά τους είναι κλειδωμένο και λαμβάνει τακτικές ενημερώσεις.

Βάλτε στο πλαίσιο

Αξίζει να προσθέσετε ότι είναι εξαιρετικά σπάνιο ένα κομμάτι κακόβουλου λογισμικού να ξεφύγει από ένα VM. Όταν εντοπιστεί ένα πρόγραμμα εκμετάλλευσης για ένα κομμάτι λογισμικού εικονικοποίησης, αυτό διορθώνεται γρήγορα. Εν ολίγοις, είναι πολύ πιο ασφαλές να ελέγξετε ύποπτο λογισμικό και αρχεία σε ένα VM από οπουδήποτε αλλού.

Έχετε κάποια στρατηγική για την αντιμετώπιση των ύποπτων αρχείων; Βρήκατε μια μυθιστόρημα, που σχετίζεται με την ασφάλεια για VMs; Θέλω να τους ακούσω. Αφήστε μου ένα σχόλιο παρακάτω και θα συζητήσουμε.